- Esenciales

- Empezando

- Datadog

- Sitio web de Datadog

- DevSecOps

- Serverless para Lambda AWS

- Agent

- Integraciones

- Contenedores

- Dashboards

- Monitores

- Logs

- Rastreo de APM

- Generador de perfiles

- Etiquetas (tags)

- API

- Catálogo de servicios

- Session Replay

- Continuous Testing

- Monitorización Synthetic

- Gestión de incidencias

- Monitorización de bases de datos

- Cloud Security Management

- Cloud SIEM

- Application Security Management

- Workflow Automation

- CI Visibility

- Test Visibility

- Intelligent Test Runner

- Análisis de código

- Centro de aprendizaje

- Compatibilidad

- Glosario

- Atributos estándar

- Guías

- Agent

- Uso básico del Agent

- Arquitectura

- IoT

- Plataformas compatibles

- Recopilación de logs

- Configuración

- Configuración remota

- Automatización de flotas

- Solucionar problemas

- Detección de nombres de host en contenedores

- Modo de depuración

- Flare del Agent

- Estado del check del Agent

- Problemas de NTP

- Problemas de permisos

- Problemas de integraciones

- Problemas del sitio

- Problemas de Autodiscovery

- Problemas de contenedores de Windows

- Configuración del tiempo de ejecución del Agent

- Consumo elevado de memoria o CPU

- Guías

- Seguridad de datos

- Integraciones

- OpenTelemetry

- Desarrolladores

- Autorización

- DogStatsD

- Checks personalizados

- Integraciones

- Crear una integración basada en el Agent

- Crear una integración API

- Crear un pipeline de logs

- Referencia de activos de integración

- Crear una oferta de mercado

- Crear un cuadro

- Crear un dashboard de integración

- Crear un monitor recomendado

- Crear una regla de detección Cloud SIEM

- OAuth para integraciones

- Instalar la herramienta de desarrollo de integraciones del Agente

- Checks de servicio

- Complementos de IDE

- Comunidad

- Guías

- Administrator's Guide

- API

- Aplicación móvil de Datadog

- CoScreen

- Cloudcraft

- En la aplicación

- Dashboards

- Notebooks

- Editor DDSQL

- Hojas

- Monitores y alertas

- Infraestructura

- Métricas

- Watchdog

- Bits AI

- Catálogo de servicios

- Catálogo de APIs

- Error Tracking

- Gestión de servicios

- Objetivos de nivel de servicio (SLOs)

- Gestión de incidentes

- De guardia

- Gestión de eventos

- Gestión de casos

- Workflow Automation

- App Builder

- Infraestructura

- Universal Service Monitoring

- Contenedores

- Serverless

- Monitorización de red

- Coste de la nube

- Rendimiento de las aplicaciones

- APM

- Términos y conceptos de APM

- Instrumentación de aplicación

- Recopilación de métricas de APM

- Configuración de pipelines de trazas

- Correlacionar trazas (traces) y otros datos de telemetría

- Trace Explorer

- Observabilidad del servicio

- Instrumentación dinámica

- Error Tracking

- Seguridad de los datos

- Guías

- Solucionar problemas

- Continuous Profiler

- Database Monitoring

- Gastos generales de integración del Agent

- Arquitecturas de configuración

- Configuración de Postgres

- Configuración de MySQL

- Configuración de SQL Server

- Configuración de Oracle

- Configuración de MongoDB

- Conexión de DBM y trazas

- Datos recopilados

- Explorar hosts de bases de datos

- Explorar métricas de consultas

- Explorar ejemplos de consulta

- Solucionar problemas

- Guías

- Data Streams Monitoring

- Data Jobs Monitoring

- Experiencia digital

- Real User Monitoring

- Monitorización del navegador

- Configuración

- Configuración avanzada

- Datos recopilados

- Monitorización del rendimiento de páginas

- Monitorización de signos vitales de rendimiento

- Monitorización del rendimiento de recursos

- Recopilación de errores del navegador

- Rastrear las acciones de los usuarios

- Señales de frustración

- Error Tracking

- Solucionar problemas

- Monitorización de móviles y TV

- Plataforma

- Session Replay

- Exploración de datos de RUM

- Feature Flag Tracking

- Error Tracking

- Guías

- Seguridad de los datos

- Monitorización del navegador

- Análisis de productos

- Pruebas y monitorización de Synthetics

- Continuous Testing

- Entrega de software

- CI Visibility

- CD Visibility

- Test Visibility

- Configuración

- Tests en contenedores

- Búsqueda y gestión

- Explorador

- Monitores

- Flujos de trabajo de desarrolladores

- Cobertura de código

- Instrumentar tests de navegador con RUM

- Instrumentar tests de Swift con RUM

- Detección temprana de defectos

- Reintentos automáticos de tests

- Correlacionar logs y tests

- Guías

- Solucionar problemas

- Intelligent Test Runner

- Code Analysis

- Quality Gates

- Métricas de DORA

- Seguridad

- Información general de seguridad

- Cloud SIEM

- Cloud Security Management

- Application Security Management

- Observabilidad de la IA

- Log Management

- Observability Pipelines

- Gestión de logs

- Administración

- Gestión de cuentas

- Seguridad de los datos

- Sensitive Data Scanner

- Ayuda

Cortafuegos Sonicwall

Supported OS

Versión de la integración1.0.0

Cortafuegos Sonicwall - Información general

Cortafuegos Sonicwall - Red

Cortafuegos Sonicwall - Servicios de seguridad

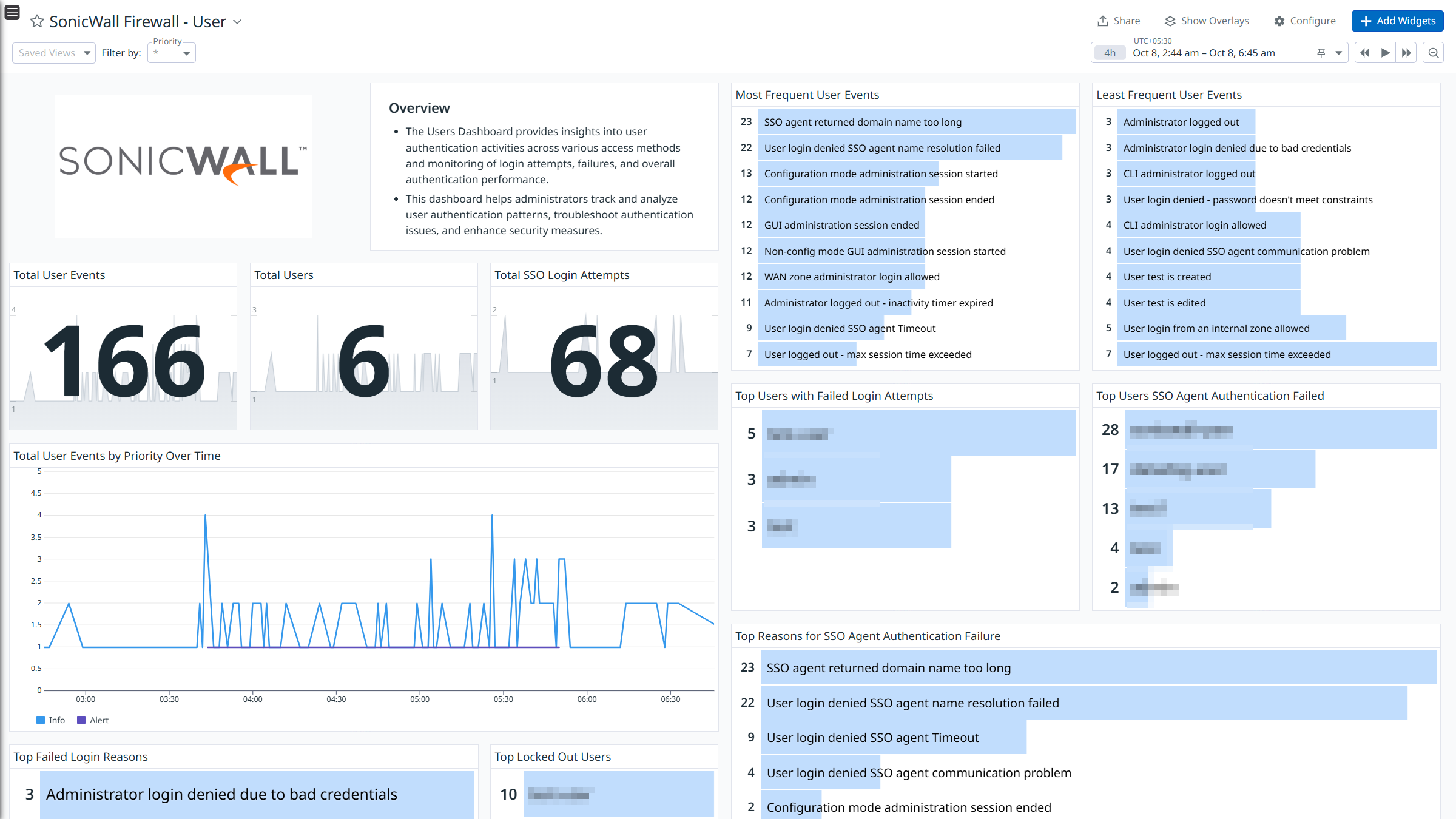

Cortafuegos Sonicwall - Usuario

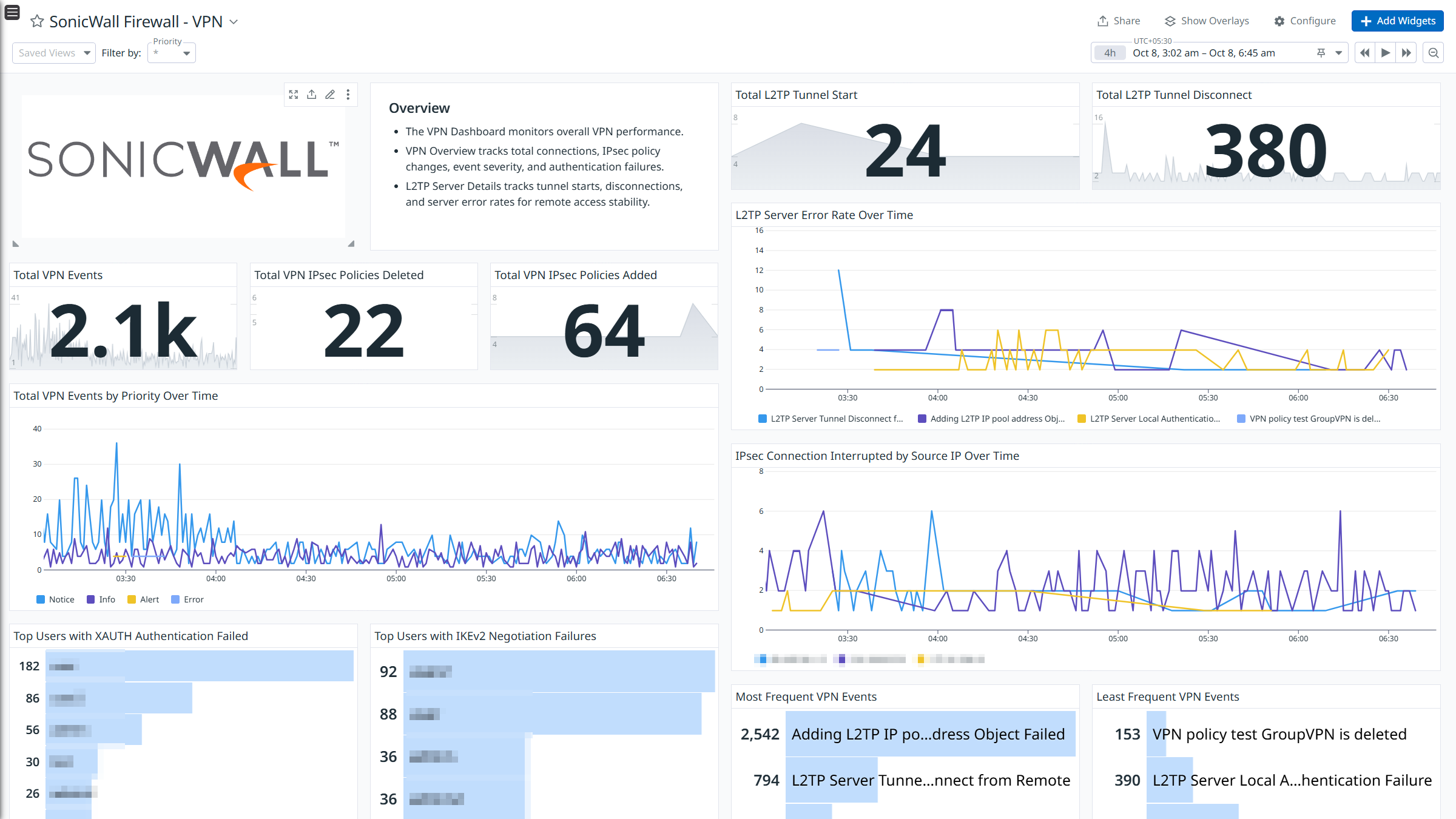

Cortafuegos Sonicwall - VPN

Cortafuegos Sonicwall - Antispam

Cortafuegos Sonicwall - Cortafuegos y configuración de cortafuegos

Información general

El cortafuegos SonicWall es una solución de seguridad de red diseñada para proteger a las organizaciones de una amplia gama de ciberamenazas. Ofrece funciones de seguridad avanzadas, alto rendimiento y escalabilidad, lo que la hace adecuada para empresas de todos los tamaños. El cortafuegos SonicWall es conocido por su capacidad para proporcionar protección en tiempo real contra las amenazas emergentes, al tiempo que garantiza una gestión segura y eficiente del tráfico de red.

Esta integración ofrece el enriquecimiento y una visualización de todos los tipos de logs compartidos por el cortafuegos SonicWall a través de Syslog. La información detallada de los logs recibida por Syslog se visualiza en dashboards y reglas de detección predefinidos.

Configuración

Instalación

Para instalar la integración del cortafuegos SonicWall, ejecuta el siguiente comando de Linux para instalar el Agent.

Nota: Este paso no es necesario para la versión 7.58.0 o posterior del Agent.

sudo -u dd-agent -- datadog-agent integration install datadog-sonicwall-firewall==1.0.0

Para obtener más información, consulta la documentación Gestión de integraciones.

Configuración

Recopilación de logs

La recopilación de logs está desactivada por defecto en el Datadog Agent. Actívala en el archivo

datadog.yaml:logs_enabled: trueAñade este bloque de configuración a tu archivo

sonicwall_firewall.d/conf.yamlpara empezar a recopilar tus logs del cortafuegos SonicWall.logs: - type: udp port: <udp_port> source: sonicwall-firewallPara conocer todas las opciones de configuración disponibles, consulta el sonicwall_firewall.d/conf.yaml de ejemplo.

NOTA: Configura un servidor Syslog en un cortafuegos SonicWall con

<udp_port>.Configura un servidor Syslog en tu cortafuegos utilizando las siguientes opciones:

- Nombre o dirección IP: La dirección del Datadog Agent que ejecuta esta integración.

- Puerto: El puerto Syslog (UDP) configurado en esta integración.

- Tipo de servidor: Servidor Syslog.

- Formato Syslog: Syslog mejorado.

- ID de Syslog: Cambia este (cortafuegos) predeterminado si necesitas diferenciar varios cortafuegos.

Establece la hora por defecto como UTC:

- En Device > Log > Syslog (Dispositivo > Log > Syslog), selecciona la pestaña Configuración de Syslog y habilita Mostrar marca de tiempo de Syslog en UTC. Haz clic en Accept (Aceptar) para establecer la hora en UTC.

Configuración adicional:

- En Device > Log > Settings (Dispositivo > Log > Configuración), puedes seleccionar el Nivel de generación de logs y el Nivel de alerta para obtener diferentes tipos de logs.

Especificar una zona horaria distinta de UTC en el cortafuegos SonicWall y en el pipeline de logs de Datadog

Datadog espera que todos los logs estén en la zona horaria UTC de forma predeterminada. Si la zona horaria de los logs de tu cortafuegos SonicWall no está en UTC, especifica la zona horaria correcta en el pipeline Datadog del cortafuegos SonicWall.

Para cambiar la zona horaria del pipeline del cortafuegos SonicWall:

Ve a la página Pipelines de la aplicación Datadog.

Introduce

SonicWall Firewallen el cuadro de búsqueda Filtrar pipelines.Pasa el puntero del ratón sobre el pipeline del cortafuegos SonicWall y haz clic en clone (clonar). De este modo se crea un clon editable del pipeline del cortafuegos SonicWall.

Edita el analizador Grok siguiendo los siguientes pasos:

En el pipeline clonado, busca el procesador con el nombre Analizador Grok: tiempo de análisis del cortafuegos Sonicwall. Pasa el puntero del ratón sobre los pipelines y haz clic en Edit (Editar).

En Definir reglas de análisis:

Modifica la regla y proporciona el identificador TZ de la zona horaria del servidor de tu cortafuegos SonicWall. Por ejemplo, si tu zona horaria es IST, sustituye

' z'porAsia/Calcutta.Por ejemplo, si esta es la regla existente:

rule %{date("yyyy-MM-dd HH:mm:ss z"):timestamp}La regla modificada para la zona horaria IST es:

rule %{date("yyyy-MM-dd HH:mm:ss", "Asia/Calcutta"):timestamp}Para actualizar la muestra de logs existente, en muestras de logs:

Elimina UTC del valor existente.

Por ejemplo, si el valor existente es:

```shell 2024-09-11 06:30:00 UTC ``` The updated value is: ```shell 2024-09-11 06:30:00 ```

Haz clic en Update (Actualizar).

Validación

Ejecuta el subcomando de estado del Agent y buscasonicwall_firewall en la sección Checks.

Datos recopilados

Logs

| Formato | Tipos de logs |

|---|---|

| CEF (Syslog mejorado) | Todos |

Métricas

La integración del cortafuegos SonicWall no incluye métricas.

Eventos

La integración del cortafuegos SonicWall no incluye eventos.

Checks de servicios

Solucionar problemas

¿Necesitas ayuda? Ponte en contacto con el equipo de asistencia de Datadog.