- 重要な情報

- はじめに

- Datadog

- Datadog サイト

- DevSecOps

- AWS Lambda のサーバーレス

- エージェント

- インテグレーション

- コンテナ

- ダッシュボード

- アラート設定

- ログ管理

- トレーシング

- プロファイラー

- タグ

- API

- Service Catalog

- Session Replay

- Continuous Testing

- Synthetic モニタリング

- Incident Management

- Database Monitoring

- Cloud Security Management

- Cloud SIEM

- Application Security Management

- Workflow Automation

- CI Visibility

- Test Visibility

- Intelligent Test Runner

- Code Analysis

- Learning Center

- Support

- 用語集

- Standard Attributes

- ガイド

- インテグレーション

- エージェント

- OpenTelemetry

- 開発者

- 認可

- DogStatsD

- カスタムチェック

- インテグレーション

- Create an Agent-based Integration

- Create an API Integration

- Create a Log Pipeline

- Integration Assets Reference

- Build a Marketplace Offering

- Create a Tile

- Create an Integration Dashboard

- Create a Recommended Monitor

- Create a Cloud SIEM Detection Rule

- OAuth for Integrations

- Install Agent Integration Developer Tool

- サービスのチェック

- IDE インテグレーション

- コミュニティ

- ガイド

- API

- モバイルアプリケーション

- CoScreen

- Cloudcraft

- アプリ内

- Service Management

- インフラストラクチャー

- アプリケーションパフォーマンス

- APM

- Continuous Profiler

- データベース モニタリング

- Data Streams Monitoring

- Data Jobs Monitoring

- Digital Experience

- Software Delivery

- CI Visibility (CI/CDの可視化)

- CD Visibility

- Test Visibility

- Intelligent Test Runner

- Code Analysis

- Quality Gates

- DORA Metrics

- セキュリティ

- セキュリティの概要

- Cloud SIEM

- クラウド セキュリティ マネジメント

- Application Security Management

- AI Observability

- ログ管理

- Observability Pipelines(観測データの制御)

- ログ管理

- 管理

Azure インテグレーション手動セットアップガイド

概要

監視するサブスクリプションの読み取り権限を持つアプリ登録を通じて Datadog Azure インテグレーションを手動でセットアップするには、このガイドをご利用ください。

All sites: すべての Datadog サイトは、このページのステップを使用して、Azure メトリクス収集のためのアプリ登録の認証プロセスと、Azure プラットフォームログを送信するための Event Hub のセットアップを完了することができます。

US3: 組織が Datadog US3 サイトにある場合、Azure Native インテグレーションを使用して、Azure 環境の管理とデータ収集を効率化することができます。Datadog では、可能な限りこの方法を使用することを推奨しています。セットアップには、Azure 内の Datadog リソースを作成して、Azure サブスクリプションを Datadog 組織にリンクします。これは、メトリクス収集のためのアプリ登録の認証プロセスとログ転送のための Event Hub のセットアップに取って代わるものです。詳細は、Azure Native の手動セットアップガイドを参照してください。

セットアップ

Azure CLI を使用して統合する

Azure CLI を使用して Datadog と Azure を統合する場合、Datadog は Azure Cloud Shell を使用することを推奨しています。

最初に、Datadog と統合する Azure アカウントにログインします。

az login

サービスプリンシパルを作成し、Azure リソースへのアクセスを構成します。

az ad sp create-for-rbac

サブスクリプションのリストを表示し、subscription_id をコピーアンドペーストできるようにします。

az account list --output table

次の形式を使用して、サービスプリンシパルとなるアプリケーションを作成します。

az ad sp create-for-rbac --role "Monitoring Reader" --scopes /subscriptions/{subscription_id}

出力例:

{

"appId": "4ce52v13k-39j6-98ea-b632-965b77d02f36",

"displayName": "azure-cli-2025-02-23-04-27-19",

"password": "fe-3T~bEcFxY23R7NHwVS_qP5AmxLuTwgap5Dea6",

"tenant": "abc123de-12f1-82de-97bb-4b2cd023bd31"

}

- このコマンドは、監視するサブスクリプションに対する

monitoring readerロールをサービスプリンシパルに付与します。 - このコマンドによって生成された

appIDを Datadog Azure インテグレーションタイルの Client ID に入力する必要があります。 - 生成された

Tenant ID値を Datadog Azure インテグレーションタイルの Tenant name/ID に入力します。 --scopeは複数の値をサポートすることができ、一度に複数のサブスクリプションまたは管理グループを追加することができます。az ad sp ドキュメントにある例を参照してください。- 自分で選択した名前を使用する場合は、

--name <CUSTOM_NAME>を追加します。それ以外の場合は、Azure によって一意の名前が生成されます。この名前は、セットアッププロセスでは使用されません。 - 自分で選択したパスワードを使用する場合は、

--password <CUSTOM_PASSWORD>を追加します。それ以外の場合は、Azure によって一意のパスワードが生成されます。このパスワードは、Datadog Azure インテグレーションタイルの Client Secret に入力する必要があります。

管理グループは、スコープとして有効かつ推奨されるオプションです。例:

az account management-group entities list --query "[?inheritedPermissions!='noaccess' && permissions!='noaccess'].{Name:displayName,Id:id}" --output table

- このコマンドは、ユーザーがアクセスできるすべてのサブスクリプションと管理グループを表示します。

- ID を結合して、サービスプリンシパルを作成します。このコマンドを 1 つ実行するだけで、ユーザーを作成し、すべての管理グループ/サブスクリプションにロールを割り当てることができます

最初に、Datadog と統合する Azure アカウントにログインします。

azure login

account show コマンドを実行します。

az account show

生成されたテナント ID 値を Datadog Azure インテグレーションタイルの Tenant name/ID に入力します。

名前とパスワードを作成します。

azure ad sp create -n <NAME> -p <PASSWORD>

<NAME>は使用されませんが、セットアッププロセスの一環として必要です。- 選択した

<PASSWORD>は、Datadog Azure インテグレーションタイルの Client Secret に入力する必要があります。 - このコマンドから返される

オブジェクト IDを、次のコマンドの<OBJECT_ID>の代わりに使用します。

次の形式を使用して、サービスプリンシパルとなるアプリケーションを作成します。

azure role assignment create --objectId <オブジェクト_ID> -o "Monitoring Reader" -c /subscriptions/<サブスクリプション_ID>/

- このコマンドは、監視するサブスクリプションに対する

monitoring readerロールをサービスプリンシパルに付与します。 - このコマンドによって生成された

Service Principal Nameを Datadog Azure インテグレーションタイルの Client ID に入力する必要があります。 <SUBSCRIPTION_ID>は監視対象の Azure サブスクリプションです。これは、azure account showコマンドを使用すると、またはポータルにIDとして一覧表示されます。

Azure ポータルを使用して統合する

Azure インテグレーションタイルで、Configuration > New App Registration > Using Azure Portal を選択します。

Management Group (Auto-Discover) または Individual Subscriptions を選択します。

- Management Group を選択した場合、Datadog は、その選択されたスコープ内のすべてのサブスクリプション (将来作成されるサブスクリプションを含む) を自動的に検出して監視します。選択した管理グループの所有者ロールが必要です。

- Individual Subscriptions を選択した場合、監視するサブスクリプションの所有者ロールが必要です。

Open Template をクリックします。

テンプレートをデプロイする Region、Subscription、Resource Group を選択します。

注: 地域、サブスクリプション、リソースグループの選択は、このテンプレートがデプロイされる場所を定義するためだけのものです。どのサブスクリプションが Datadog によって監視されるかには影響しません。

Next をクリックします。

Service principal type で Create new オプションを選択します。

Service principal で Change selection のリンクをクリックします。 新規アプリ登録の作成フォームが表示されます。

アプリ登録の名前を入力し、サポートされているアカウントの種類を選択して、Register をクリックします。

クライアントシークレットを作成するページが開きます。クライアントシークレットを追加するには、+ New client secret をクリックします。

クライアントシークレットの値をコピーし、画面右上の閉じる (X) ボタンをクリックします。

クライアントシークレットの値をテンプレートの対応するフィールドに貼り付け、Next をクリックします。

対応するフィールドに、Datadog API キーと Datadog アプリケーションキーの値を入力します。Datadog の Azure インテグレーションページからテンプレートを起動した場合は、そこで提供されたキーをコピーできます。それ以外の場合は、組織設定の Access セクションで API キーとアプリキーを確認することができます。

注: 管理グループではなく個別のサブスクリプションを監視する選択をした場合は、Subscriptions to monitor ドロップダウンから監視するサブスクリプションを選択します。

Datadog サイト、およびホストフィルターや Cloud Security Management 用のリソースを収集するかどうかなど、その他のインテグレーション構成オプションを選択します。

Review + create をクリックし、次に Create をクリックします。

デプロイが完了したら、Datadog の Azure インテグレーションページで Done をクリックしてリストを更新し、新しく追加されたアプリ登録を確認します。

class SampleRegistry { public function put($key, $value) { \App\some_utility_function(‘some argument’); // 挿入されたアイテムの ID を返す return 456; }

- Active Directory でアプリ登録を作成し、正しい認証情報を Datadog に渡します。

- 監視するサブスクリプションに対する読み取りアクセス権をアプリケーションに付与します。

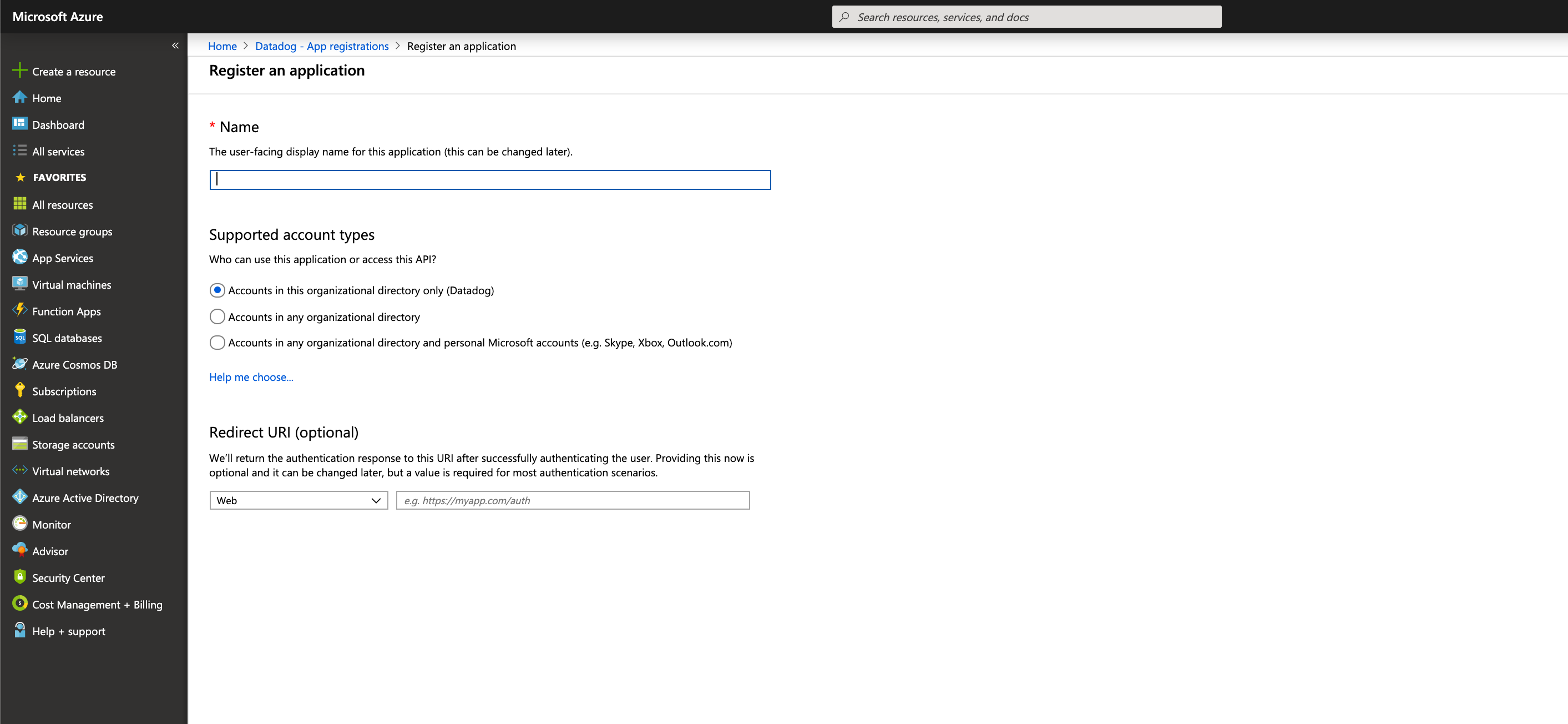

アプリ登録の作成

Azure Active Directory で、App Registrations に移動し、New registration をクリックします。

以下の各項目を入力し、Create ボタンをクリックします。名前とサインオン URL は使用されませんが、セットアッププロセスで必要です。

- 名前:

Datadog Auth - サポート対象のアカウントの種類:

この組織ディレクトリのアカウントのみ (Datadog) - リダイレクト URI:

- 名前:

読み取りアクセス許可をアプリケーションに付与する

- 個々のサブスクリプションレベルでアクセスを割り当てるには、検索ボックスまたは左サイドバーから Subscriptions に移動してください。

管理グループレベルでアクセスを割り当てるには、Management Groups に移動して、監視したいサブスクリプションのセットを含む管理グループを選択します。 注: 管理グループレベルでアクセスを割り当てることは、グループに追加された新しいサブスクリプションが、Datadog によって自動的に検出され、監視されることを意味します。

テナント全体の監視を構成するには、Tenant Root Group にアクセス権を割り当てます。

監視するサブスクリプションをクリックします。

サブスクリプションのメニューで Access control (IAM) を選択し、Add > Add role assignment を選択します。

Role には、Monitoring Reader を選択します。Select では、前の手順で作成したアプリケーションの名前を選択します。

Save をクリックします。

Datadog で監視したいサブスクリプションが他にもある場合は、この手順を繰り返します。 注: Azure Lighthouse のユーザーは、顧客のテナントからサブスクリプションを追加できます。

注: ARM によってデプロイされた VM がメトリクスを収集できるようにするには、診断を有効にする必要があります。診断の有効化を参照してください。

インテグレーションを完了する

App Registrations で、作成したアプリを選択します。Application ID と Tenant ID をコピーし、Datadog Azure インテグレーションタイルの Client ID と Tenant ID に貼り付けます。

同じアプリで、Manage > Certificates and secrets と移動します。

datadogClientSecretという新しい Client Secret を追加し、Expires に期間を選択して Add をクリックします。キー値が表示されたら、コピーして Datadog Azure インテグレーションタイルの Client Secret に貼り付け、Install Integration または Update Configuration をクリックします。

注: Azure コンフィギュレーションの変更が Datadog で反映されるまで、最大で 20 分ほどかかります。

構成

Azure ベースのホストのメトリクス収集を制限するには、Azure のインテグレーションタイルを開きます。Configuration タブを選択し、App Registrations を開きます。Metric Collection Filters の下のテキストボックスにタグのリストを入力します。

この <KEY>:<VALUE> 形式のタグリストはカンマ区切りで、メトリクスを収集する際に使用されるフィルターを定義します。? (1 文字) や * (複数文字) などのワイルドカードも使用できます。

定義されたタグのいずれかに一致する VM だけが Datadog にインポートされます。それ以外は無視されます。タグの前に ! を追加することで、指定されたタグに一致する VM を除外することもできます。例:

datadog:monitored,env:production,!env:staging,instance-type:c1.*

インテグレーションステータスの監視

インテグレーションが構成されると、Datadog は Azure API への連続した一連のコールを実行し始め、Azure 環境から重要な監視データを収集します。これらのコールは、時々エラーを返します (例えば、提供された資格情報が期限切れの場合など)。これらのエラーは、Datadog が監視データを収集する能力を阻害またはブロックする可能性があります。

重大なエラーが発生すると、Azure インテグレーションは Datadog イベントエクスプローラーにイベントを生成し、5 分ごとに再パブリッシュします。これらのイベントが検出されたときにトリガーし、適切なチームに通知するイベントモニターを構成することができます。

Datadog は、始めるためのテンプレートとして使用できる推奨モニターを提供します。推奨モニターを使用するには、

- Datadog で、Monitors -> New Monitor と進み、Recommended Monitors タブを選択します。

[Azure] Integration Errorsというタイトルの推奨モニターを選択します。- 検索クエリまたはアラート条件に必要な修正を加えます。デフォルトでは、モニターは新しいエラーが検出されるたびにトリガーされ、過去 15 分間エラーが検出されなかったときに解決されます。

- 必要に応じて、通知メッセージと再通知メッセージを更新します。イベント自体には、イベントに関する適切な情報が含まれており、自動的に通知に含まれることに注意してください。これには、範囲、エラー応答、修復のための一般的な手順に関する詳細な情報が含まれます。

- Azure のデータ収集に影響を与える問題についてチームにアラートが届くように、好みのチャンネル (メール、Slack、PagerDuty など) を通じて通知の構成を行います。

メトリクスの収集

インテグレーションタイルのセットアップが完了すると、メトリクスがクローラーによって収集されます。他のメトリクスを収集する場合は、以下のように、Datadog Agent を VM にデプロイします。

Agent のインストール

Azure 拡張機能を使用して、Windows VM、Linux x64 VM、および Linux ARM ベースの VM に Datadog Agent をインストールすることができます。また、AKS クラスター拡張機能を使用して、AKS クラスターに Agent をデプロイすることもできます。

- Azure ポータルで、該当する VM を選択します。

- 左サイドバーから、Settings の下にある Extensions + applications を選択します。

- + Add をクリックします。

Datadog Agent拡張機能を検索して選択します。- Next をクリックします。

- Datadog API キーとDatadog サイトを入力し、OK をクリックします。

オペレーティングシステムまたは CI/CD ツールに応じた Agent のインストール方法については、Datadog Agent のインストール手順を参照してください。

注: Azure の拡張機能と併せて Datadog Agent をインストールする場合、ドメインコントローラーはご利用いただけません。

Datadog AKS クラスター拡張機能を使用すると、Azure AKS 内に Datadog Agent をネイティブにデプロイできるため、サードパーティの管理ツールの複雑さを回避できます。AKS クラスター拡張機能を使って Datadog Agent をインストールするには:

- Azure ポータルで AKS クラスターに移動します。

- AKS クラスターの左サイドバーから、Settings の下にある Extensions + applications を選択します。

Datadog AKS Cluster Extensionを検索して選択します。- Create をクリックし、表示される指示に従って Datadog の資格情報と Datadog のサイトを使用してください。

Sending logs

Azure 環境から Datadog へのログ転送を設定するには、Azure ログガイドを参照してください。