- 重要な情報

- はじめに

- Datadog

- Datadog サイト

- DevSecOps

- AWS Lambda のサーバーレス

- エージェント

- インテグレーション

- コンテナ

- ダッシュボード

- アラート設定

- ログ管理

- トレーシング

- プロファイラー

- タグ

- API

- Service Catalog

- Session Replay

- Continuous Testing

- Synthetic モニタリング

- Incident Management

- Database Monitoring

- Cloud Security Management

- Cloud SIEM

- Application Security Management

- Workflow Automation

- CI Visibility

- Test Visibility

- Intelligent Test Runner

- Code Analysis

- Learning Center

- Support

- 用語集

- Standard Attributes

- ガイド

- インテグレーション

- エージェント

- OpenTelemetry

- 開発者

- 認可

- DogStatsD

- カスタムチェック

- インテグレーション

- Create an Agent-based Integration

- Create an API Integration

- Create a Log Pipeline

- Integration Assets Reference

- Build a Marketplace Offering

- Create a Tile

- Create an Integration Dashboard

- Create a Recommended Monitor

- Create a Cloud SIEM Detection Rule

- OAuth for Integrations

- Install Agent Integration Developer Tool

- サービスのチェック

- IDE インテグレーション

- コミュニティ

- ガイド

- API

- モバイルアプリケーション

- CoScreen

- Cloudcraft

- アプリ内

- Service Management

- インフラストラクチャー

- アプリケーションパフォーマンス

- APM

- Continuous Profiler

- データベース モニタリング

- Data Streams Monitoring

- Data Jobs Monitoring

- Digital Experience

- Software Delivery

- CI Visibility (CI/CDの可視化)

- CD Visibility

- Test Visibility

- Intelligent Test Runner

- Code Analysis

- Quality Gates

- DORA Metrics

- セキュリティ

- セキュリティの概要

- Cloud SIEM

- クラウド セキュリティ マネジメント

- Application Security Management

- AI Observability

- ログ管理

- Observability Pipelines(観測データの制御)

- ログ管理

- 管理

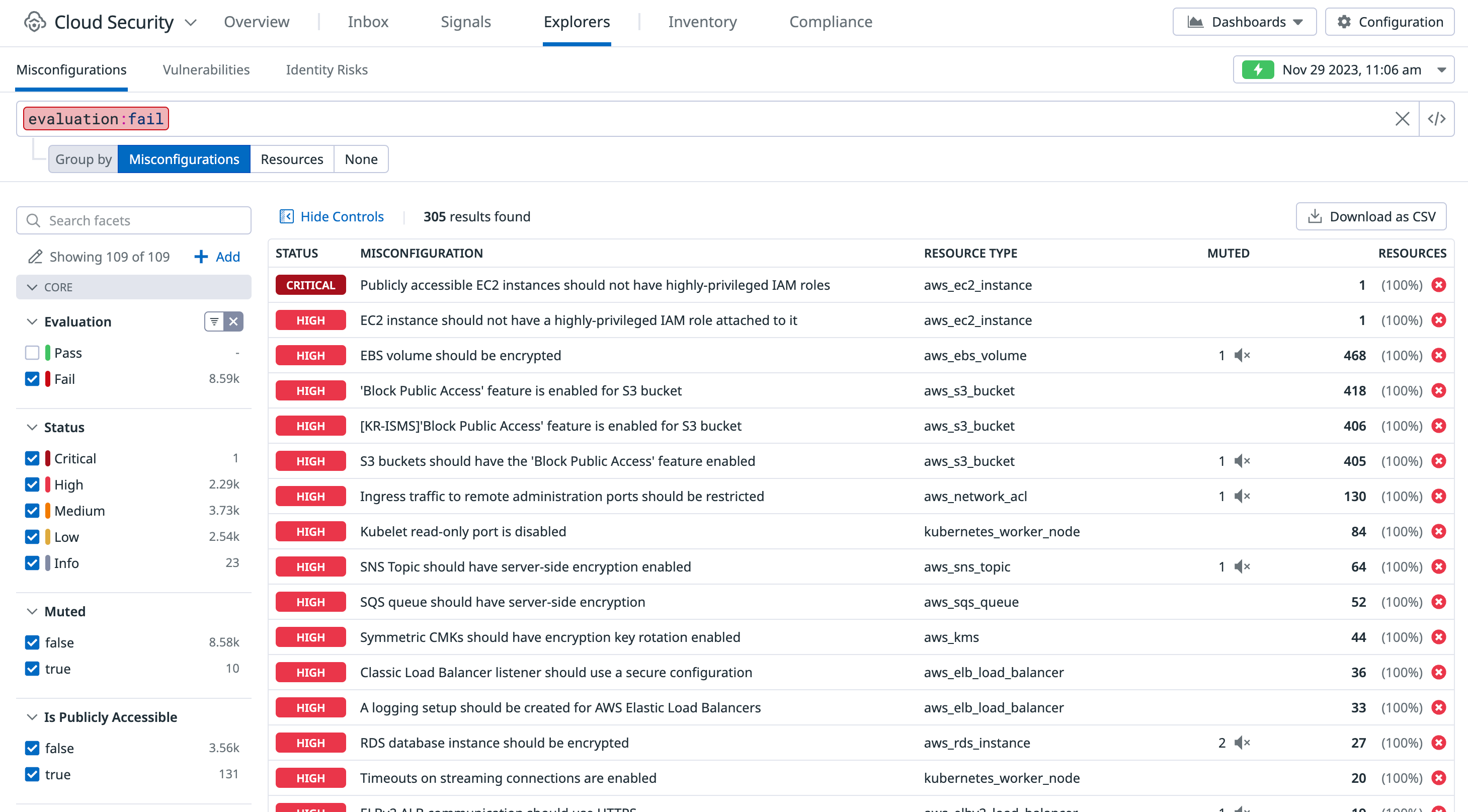

誤構成を探索する

Cloud Security Management Misconfigurations (CSM Misconfigurations) Explorer では、以下のことができます。

- リソースのコンフィギュレーションの詳細を確認する。

- CSM Misconfigurations によりリソースに適用されるコンプライアンスルールを確認する。

- タグにより、リソースの所有者や環境内での所在地などの詳細を確認する。

- 誤って構成されたリソースを修復するため、業界のリソースに基づいた説明やガイドラインにアクセスする。

- タイムセレクターを使い、過去のセキュリティコンフィギュレーション態勢を調査する。

誤構成の確認と対応に加えて、失敗した誤構成の通知を設定し、Cloud SIEM と CSM Threats によって生成されたリアルタイムの脅威と同じビューで誤構成を関連付けてトリアージするようにシグナルを構成できます。これにより、今日のクラウド侵害の多くの根本原因は、攻撃者による誤構成のあるサービスの悪用であるため、調査を加速できます。

誤構成

誤構成はリソースに対するルール評価の主要な構成要素です。リソースがルールに対して評価されるたびに、Pass または Fail のステータスが付いた誤構成が生成されます。リソースの評価は 15 分〜4 時間の間で行われます (タイプにより異なる)。Datadog はスキャンが終了するとすぐに新しい誤構成を生成し、過去 15 か月の完全な履歴を保存するため、調査や監査の際に利用できます。

クラウドの構成ミスを調査する

誤構成は、Misconfigurations Explorer に表示されます。Group by フィルターとクエリ検索バーを使用して、誤構成をルールごとに集計します。例えば、evaluation:fail でフィルターをかけると、対処が必要な問題があるすべてのコンプライアンスルールにリストが絞られます。また、誤構成をリソース別に集計し、失敗した誤構成が多いリソースをランク付けし、改善の優先順位をつけることもできます。

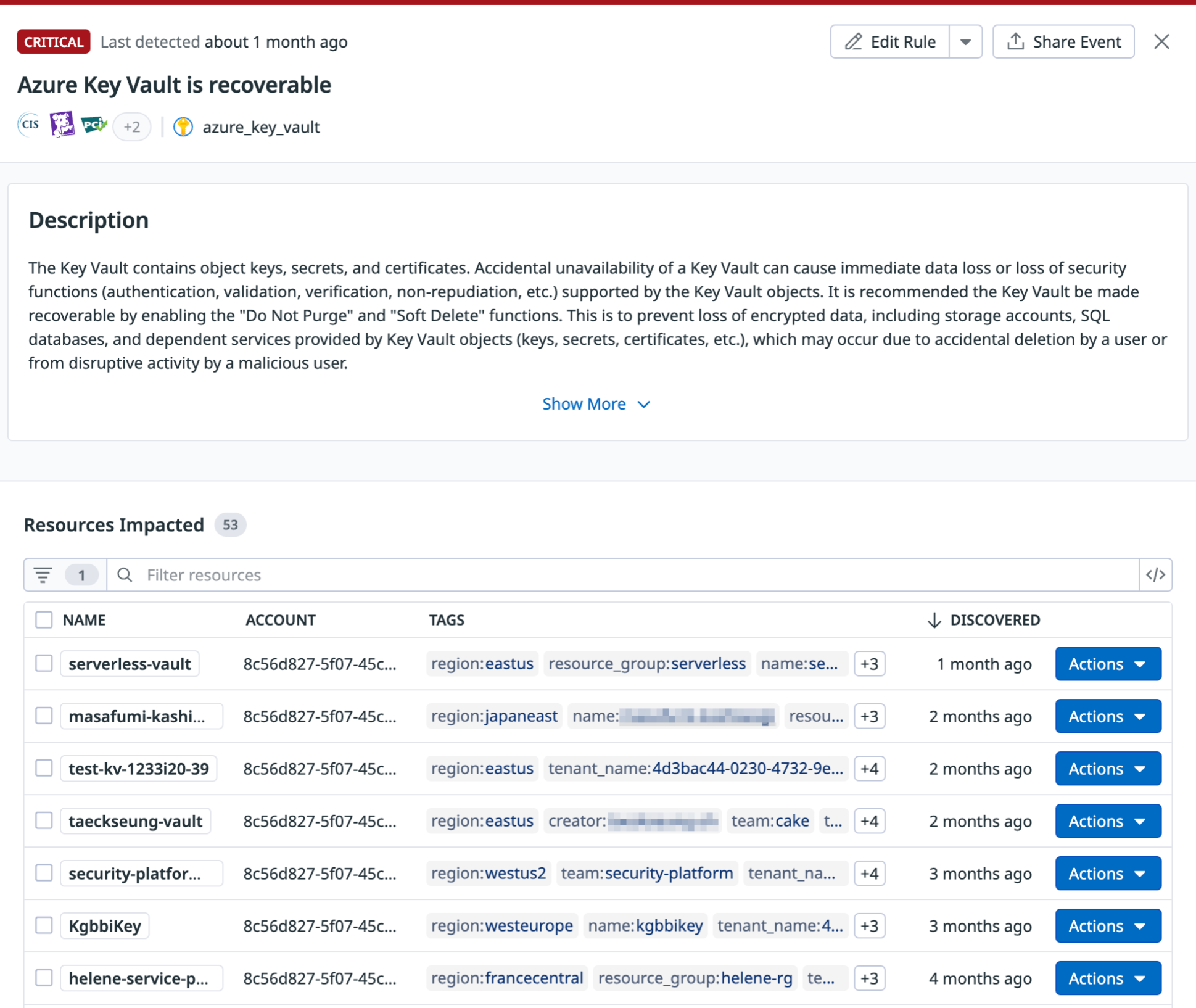

誤構成を選択すると、そのルールで評価されたリソース、ルールの説明、フレームワークまたは業界ベンチマークへのマッピング、および推奨される改善手順が表示されます。

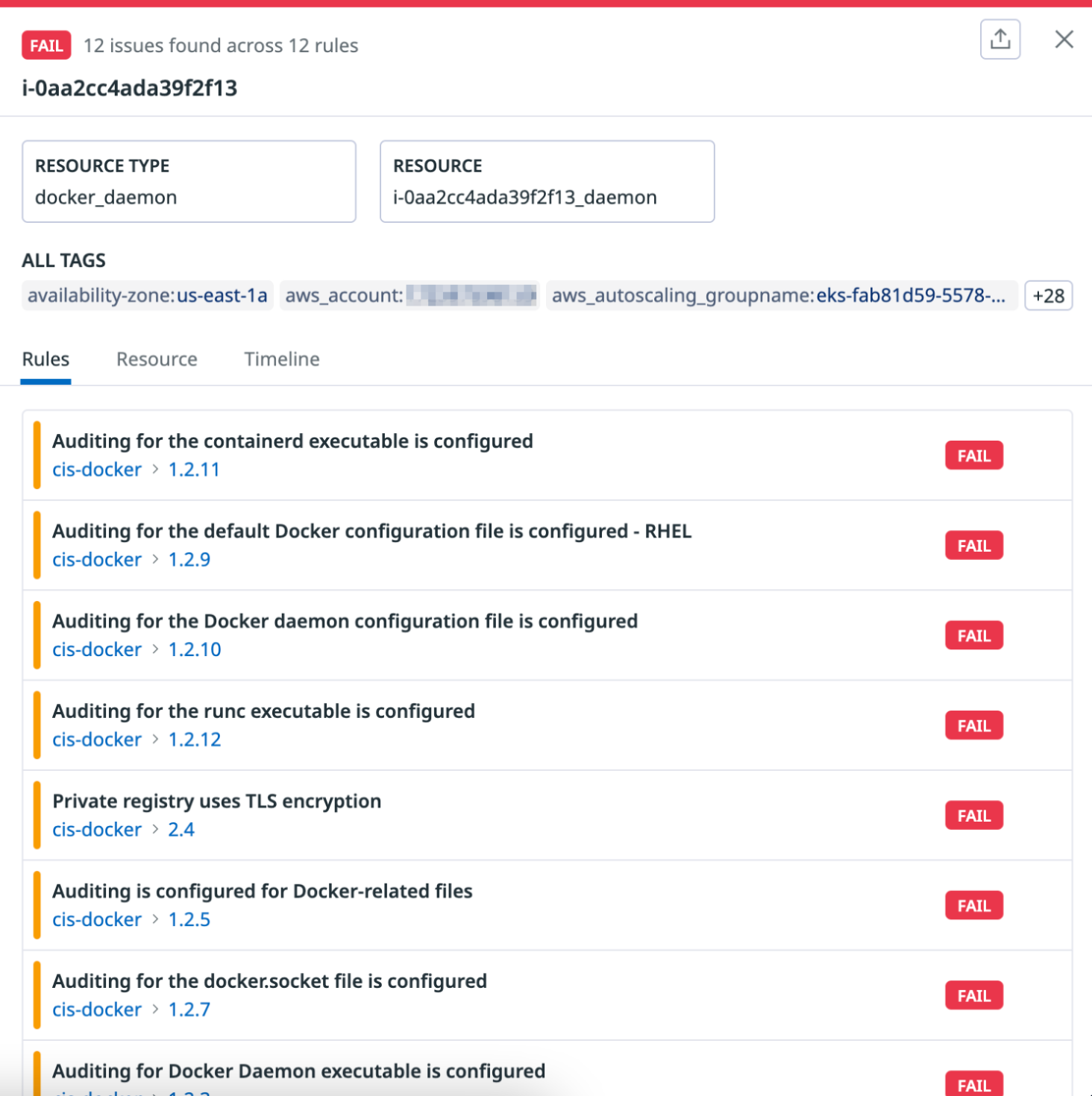

Security Findings Explorer で Resources でグループ化し、リソースを選択すると、そのリソースに対して評価されたコンプライアンスルールの全リストとそのステータスが表示されます。